تقديم شيء ما عن تقنية RS EXAM و SPOTO CCIE CLUB جيد في RS

إن الكثير من الحكمة البشرية تأتي من الطبيعة. فعندما ينظر الطلاب إلى شجرة بعناية، سيجدون شجرة ذات جذور وجذوع وشجيرات وأغصان وأوراق، والماء ينتقل عبر الجذور، وينتقل باستمرار إلى الجذع، وزبابة الشجرة، ثم يصل إلى الأوراق. الرطوبة تكون دائمًا أحادية الاتجاه في عملية الانتشار من الجذر إلى الورقة؛ والأوراق، اعتمادًا على الطاقة المنتجة عن طريق التمثيل الضوئي، تتبع الأوراق إلى الأغصان، وزبابة الشجرة، والجذوع، والجذور.

إن الرطوبة والطاقة تتدفقان في اتجاهين متعاكسين. فإذا عرفنا أن الجذر في اتجاه معاكس والأوراق في اتجاه معاكس، فإن الماء يتدفق من اتجاه معاكس إلى اتجاه معاكس؛ والطاقة تتدفق من اتجاه معاكس إلى اتجاه معاكس. وبغض النظر عن الاتجاه الذي يتدفق فيه الماء، فإنه لا يحدث في المكان الأصلي. وذلك لأن البنية الفيزيائية للشجرة متباعدة. فلا يوجد تشابك فيزيائي بين الجذوع والأغصان، ومن الطبيعي ألا يحدث أي تشابك.

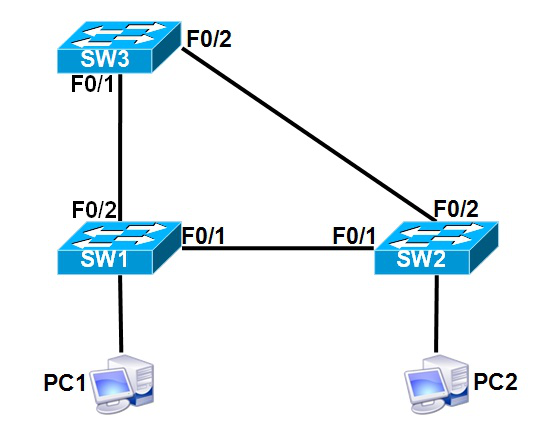

لماذا تقوم شبكة التبديل في الطبقة 2 بإنشاء حلقة مادية؟

من أجل تحقيق التكرار أو تحسين عرض النطاق الترددي أو الاتصال غير الصحيح بين المحولات، فإن الحلقة المادية المغلقة أمر لا مفر منه، وتحدد آلية إعادة التوجيه في Ethernet أنه لا يمكن أن تكون هناك حلقات مادية. عندما تكون هناك حلقة، يتم إرسال البث إلى جميع المضيفين. سوف تدور إطارات Unicast غير المعروفة حول الحلقة بلا ضمير: الجبال ليست محاطة، والسماء والأرض مجتمعة، والحلقة مطلقة! لا يمكن لهذه الإطارات الوصول إلى الوجهة أبدًا، وهي ضربة قاتلة لوحدة المعالجة المركزية للمحول. إذا كانت هناك حلقة، فقد لا تتمكن من تسجيل الدخول إلى المحول محليًا أو عن بُعد. فقط أعد تشغيل الخط أو افصله، هل هذا ذئب قليلاً...

آلية إعادة توجيه مفتاح الطبقة 2

يتعلم المحول عنوان MAC X المصدر من الإطار الوارد على المنفذ N، ويولد جدول عناوين MAC على النحو التالي:

MAC X <------> المنفذ N

بهذه الطريقة، سيتم إنشاء جدول تعيين لعنوان MAC والمنفذ. إذا تم استلام إطار، فسوف يستفسر عن عنوان MAC الوجهة للإطار ليتطابق مع جدول عناوين MAC، وإذا تطابق، فسيتم إرساله من المنفذ المقابل.

إذا لم يكن هناك تطابق، فيُعتبر ذلك بثًا أحاديًا أو غير معروف. ولا توجد طريقة لإرساله من جميع المنافذ (باستثناء الواجهة التي تستقبل الإطار). ويتولى المفتاح الآخر أيضًا هذه المهمة، لذا يكون الإطار دائمًا في حلقة مغلقة. حلقة لا نهائية في الطريق.

شجرة ممتدة شجرة ممتدة

لقد اكتشف علماء الشبكات هذا القانون. هناك فكرة جريئة. نظرًا لوجود حلقة مادية في شبكة الطبقة 2، يتم استخدام طريقة منطقية لكسر الحلقة المادية وتشكيل بنية شجرة متباعدة. لن تستمر الحلقة إلى ما لا نهاية؟ الإجابة هي نعم، وقد تم ذلك.

إذا تم استخدام طوبولوجيا الشجرة لشبكة التبديل من الطبقة 2، حدد جسرًا جذريًا في شبكة الطبقة 2، وستعمل المفاتيح الأخرى كأشجار. تحتوي كل شجرة على منفذ جذر. هذا هو منفذ الجذر. إنه الواجهة الصاعدة للمحول. باستثناء طرف الجذر، فإن الواجهات الأخرى هي واجهات هابطة. أما بالنسبة لما إذا كانت الواجهة الهابطة غير محظورة أو محظورة، فاعتمادًا على تكلفة المسار إلى الجذر، من هو الأقرب إلى الجذر، من سيكون سلسًا (إعادة التوجيه) يشار إلى ذلك غالبًا باسم المنفذ المخصص؛ من هو البعيد عن الجذر، من يحتاج إلى الحظر (محظور)، والمعروف عمومًا باسم المنفذ غير المخصص . من خلال هذه الآلية الحيوية، يمكن تجنب حلقات الشبكة بشكل فعال.

آلية انتخاب الشجرة الممتدة

أما بالنسبة لمن يقوم بجسر الجذر، فإن الأولوية عالية، ثم يكون ذلك من خلال الرئيس، حيث يتم تصميم جميع منافذ الرئيس، ولا يوجد ما يقال، ثم يختار كل مفتاح أقرب منفذ جذر خاص به، ما مدى قرب القياس الكمي؟ مع التكلفة، تكون التكلفة صغيرة. ثم يختار الأخوة الأصغر سناً التصميم على المنفذ المترابط، وهو أمر بسيط أيضًا، استخدم التكلفة لمقارنة الحجم، من هو الصغير الذي يفوز، لذلك تم تحديد ذلك.

يمكن تلخيص العملية الخوارزمية لبروتوكول الشجرة الممتدة في ثلاث خطوات: تحديد الجسر الجذري، وتحديد المنفذ الجذري، وتحديد المنفذ المعين.

(1) حدد الجسر الجذري: حدد جسرًا جذرًا في الشبكة بأكملها.

قارن قيمة BID للجسر. كلما كانت القيمة أصغر، كلما كانت الأولوية أعلى. تتكون قيمة ID من جزأين: أولوية المفتاح وعنوان MAC. إذا كانت أولوية المفتاح هي نفسها، تتم مقارنة عنوان MAC. كلما كانت قيمة العنوان أصغر، كلما تم انتخاب العقدة كجسر جذري.

(2) حدد منفذ الجذر: حدد منفذ الجذر على كل مفتاح غير جذر

أولاً، قارن تكلفة مسار الجذر. تعتمد تكلفة مسار الجذر على عرض النطاق الترددي للرابط. كلما زاد عرض النطاق الترددي وانخفضت تكلفة المسار، يتم اختيار المنفذ كمنفذ الجذر.

ثانيًا، إذا كانت تكلفة مسار الجذر متساوية، فقم بمقارنة قيمة BID لمفتاح النظير. كلما كانت القيمة أصغر، كلما كانت الأولوية أعلى.

وأخيرا، قم بمقارنة قيمة معرف المنفذ، والتي تنقسم إلى قسمين: أولوية المنفذ ورقم المنفذ، ويتم تحديد القيمة كمنفذ الجذر.

(3) حدد المنفذ المخصص: حدد منفذًا مخصصًا واحدًا على كل رابط، كل المنافذ الموجودة على الجسر الجذري هي منافذ مخصصة

أولاً، قم بمقارنة تكاليف مسار الجذر.

ثانياً، قم بمقارنة قيمة معرف الجسر الذي يقع فيه المنفذ.

وأخيرًا، قم بمقارنة قيمة معرف المنفذ.

Join Telegram Study Group ▷

Join Telegram Study Group ▷