جدول المحتويات

مع التقدم السريع للتكنولوجيا، أصبحت التحديات في مجال الأمن السيبراني حادة بشكل متزايد. تستمر التهديدات مثل هجمات القراصنة وانتهاكات البيانات وهجمات التصيد في الظهور، مما يجعل الأمن السيبراني مجالًا يخضع لتدقيق شديد. وبالتالي، بالنسبة لأولئك الذين يطمحون إلى دخول صناعة الأمن السيبراني، يصبح تعلم الأمن السيبراني مهمة ملحة وضرورية. إن النقاش حول ما إذا كان ينبغي للمرء أن يبدأ بالبرمجة أو أساسيات الكمبيوتر في الرحلة لدخول عالم الأمن السيبراني هو جدال مثير للجدال. يدافع البعض عن البدء بالبرمجة، بينما يقترح آخرون إعطاء الأولوية لأساسيات الكمبيوتر. في الواقع، كلاهما ضروري، والكفاءة في كلا المجالين أمر بالغ الأهمية لإتقان الأمن السيبراني. ومع ذلك، بالنسبة للأفراد الذين ليس لديهم أي خلفية أو أولئك الذين يسعون إلى تغيير حياتهم المهنية، فإن تعلم البرمجة أو أساسيات الكمبيوتر يمكن أن يفرض تحديات معينة، وقد يبدو الاستثمار في الوقت المطلوب أمرًا شاقًا. بعد ذلك، سنستخدم خريطة طريق لتوضيح عملية دخول مجال الأمن السيبراني.

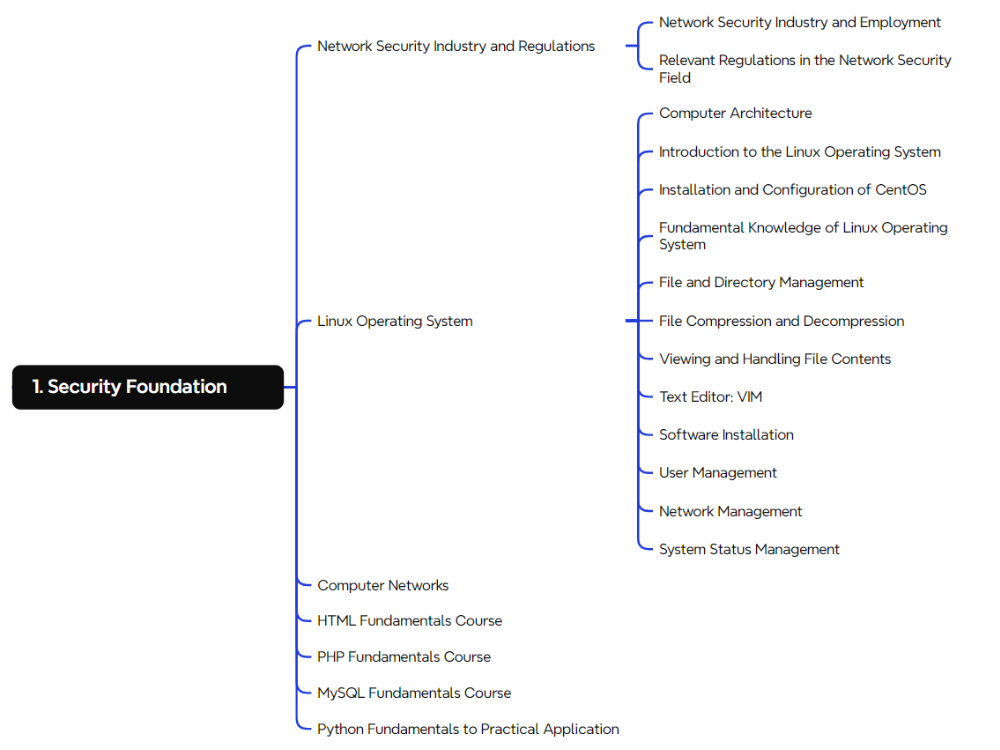

أولا: إعداد الأساس

قبل الخوض في مجال الأمن السيبراني، هناك بعض الاستعدادات الأساسية الضرورية، والتي تشكل جزءًا أساسيًا من رحلة التعلم لجميع ممارسي الأمن. تشمل هذه المرحلة من التعلم المعرفة الأساسية في أساسيات الكمبيوتر وأساسيات الشبكات وأنظمة التشغيل. وسوف تستغرق ما يقرب من 4 إلى 6 أسابيع.

II. اختبار اختراق الويب

1. التعلم الأساسي (المدة: من أسبوع إلى أسبوعين)

في هذه المرحلة، من الضروري فهم المفاهيم الأساسية مثل حقن SQL وXSS وتحميل الملفات وCSRF والأبواب الخلفية لوضع الأساس لاختبار اختراق الويب اللاحق. بالإضافة إلى ذلك، تساعد دراسة حالات اختراق الويب على المنتديات وفهم الأساليب المتنوعة للمواقع المختلفة في تنمية مهارات حل المشكلات.

2. تكوين بيئة اختبار الاختراق (المدة: من 3 إلى 4 أسابيع)

من الضروري فهم أدوات اختبار الاختراق الشائعة الاستخدام مثل AWVS وSQLMAP وNMAP وBURP وما إلى ذلك، وتنزيل إصدارات نظيفة للتثبيت. يُنصح بالتعرف على سيناريوهات استخدام هذه الأدوات، إلى جانب البحث عن معلومات إضافية على منصات مثل Google.

3. عمليات الاختراق العملية (المدة: حوالي 6 أسابيع)

في هذه المرحلة، يعد الخوض في سيناريوهات الاختراق في العالم الحقيقي من خلال دراسات الحالة أمرًا بالغ الأهمية. يوصى ببناء بيئة ثغرات للاختبار باستخدام منصات مثل DWVA وSQLi-labs وUpload-labs وbWAPP. يعد فهم مراحل اختبار الاختراق وإتقان الإجراءات المطلوبة في كل مرحلة، كما هو محدد بواسطة معايير مثل PTES، أمرًا ضروريًا. يعد الاستكشاف الشامل لحقن SQL اليدوي، وإيجاد طرق لتجاوز WAF، وإنشاء نصوص مخصصة، ودراسة مبادئ تحميل الملفات، بما في ذلك الاقتطاع، وخداع اللواحق المزدوجة، والاستفادة من ثغرات التحليل، من العناصر الأساسية. يعد فهم مبادئ وأنواع XSS، والتطبيق العملي على نظام إدارة المحتوى مع ثغرات XSS، وفهم الأبواب الخلفية، ومحاولة كتابة نص برمجي لإحداها، مكونات أساسية. أخيرًا، يعد البحث في طرق تصعيد الامتيازات على كل من منصات Windows وLinux أمرًا بالغ الأهمية.

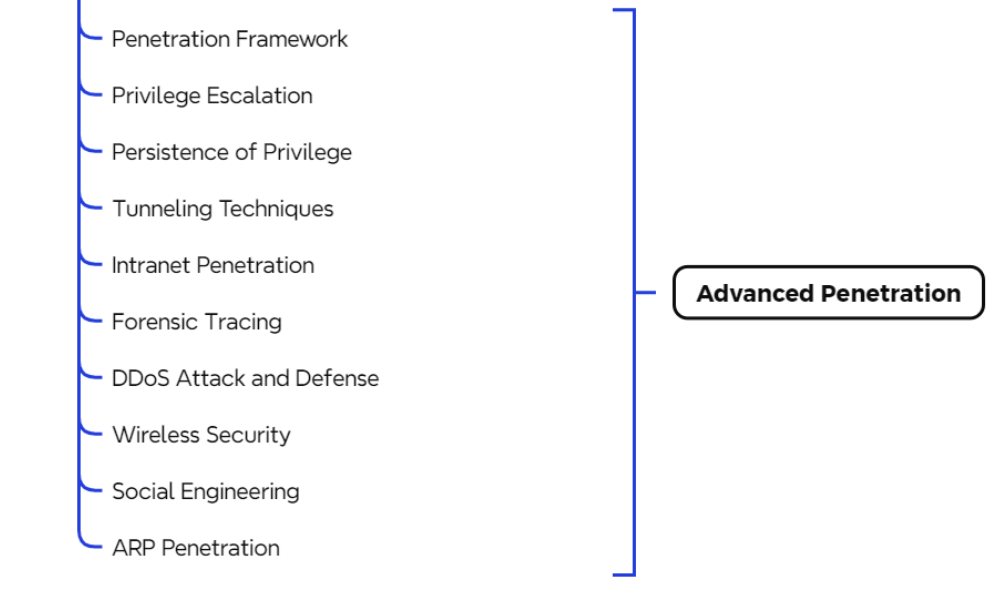

ثالثا. متقدم

بعد الحصول على تصريح العمل وتأمين وظيفة، كيف يمكن للمرء أن يتقدم أكثر؟ التفاصيل موضحة في الصورة أدناه.

إن بدء مهنة في مجال الأمن السيبراني يشبه الشروع في مغامرة مثيرة. ففي عالمنا الرقمي السريع الخطى اليوم، تتزايد الحاجة إلى متخصصين ماهرين في مجال أمن الشبكات بسرعة. ومع هذا الطلب المتزايد تأتي المنافسة الشديدة، مما يدفع الأفراد الطموحين إلى إيجاد طرق للتميز. وتتمثل إحدى الاستراتيجيات الفعّالة في الحصول على شهادات أمن الشبكات المعترف بها، مثل شهادة ISACA المرموقة وشهادة CompTIA Security المعروفة.

تقدم ISACA شهادات مثل Certified Information Systems Auditor (CISA) وCertified Information Security Manager (CISM)، مع التركيز على التدقيق والتحكم وإدارة أمن المعلومات. لا تُظهر هذه الشهادات خبرتك فحسب، بل تسلط الضوء أيضًا على التزامك بالمعايير العالية في هذا المجال.

شهادة CompTIA Security هي شهادة أخرى قيّمة، حيث توفر فهمًا قويًا لمفاهيم الأمان الأساسية. وتغطي موضوعات مثل أمان الشبكة والتشفير وإدارة المخاطر، وتزوّد المحترفين بالمعرفة اللازمة لمواجهة تحديات الأمان في العالم الحقيقي.

عند السعي للحصول على هذه الشهادات، يمكن أن تكون الموارد مثل SPOTO بمثابة نقطة تحول. SPOTO عبارة عن منصة موثوقة تقدم أسئلة دقيقة حول امتحان CompTIA Security واختبارات تدريبية مجانية وإرشادات من الخبراء. لا يؤدي استخدام هذه الموارد إلى تبسيط استعدادك فحسب، بل يعزز أيضًا بشكل كبير فرصك في اجتياز الاختبارات. يقدم الخبراء ذوو الخبرة في SPOTO رؤى قيمة، مما يضمن استعدادك الجيد لرحلة الحصول على الشهادة.

اجمع بين تفانيك والشهادات ذات السمعة الطيبة والموارد الموثوقة من SPOTO، ولن تعمل على تعزيز مهاراتك فحسب، بل ستضع نفسك أيضًا في وضع يسمح لك بالنجاح في مجال أمان الشبكات التنافسي.

لا تتردد في التواصل معنا للحصول على خارطة الطريق الشاملة للأمن السيبراني بدقة عالية.

Join Telegram Study Group ▷

Join Telegram Study Group ▷