قائمة أسئلة الامتحان CCNP

-

فئاترمز الامتحانعدد أسئلة الامتحانتغطيةامتحان ناجح بنسبة 100%اختبار مجاني

-

CCNA Cybersecurity100+100% cover

-

CCNP Cybersecurity100+100% cover

-

CCNP Cybersecurity100+100% cover

-

CCNP Cybersecurity100+100% cover

-

Luc***2026/06/08order CCNP ***Hen***2026/06/08order CCNP ***Ale***2026/06/08order CCNP ***

-

Mas***2026/06/08order CCNP ***Mic***2026/06/08order CCNP ***Eth***2026/06/08order CCNP ***

-

Dan***2026/06/08order CCNP ***Jac***2026/06/08order CCNP ***Log***2026/06/08order CCNP ***

-

Jac***2026/06/08order CCNP ***Lev***2026/06/08order CCNP ***Seb***2026/06/08order CCNP ***

-

Mat***2026/06/08order CCNP ***Jac***2026/06/08order CCNP ***Owe***2026/06/08order CCNP ***

-

The***2026/06/08order CCNP ***Aid***2026/06/08order CCNP ***Sam***2026/06/08order CCNP ***

-

Lia***2026/06/08order CCNP ***Noa***2026/06/08order CCNP ***Oli***2026/06/08order CCNP ***

-

Eli***2026/06/08order CCNP ***Wil***2026/06/08order CCNP ***Jam***2026/06/08order CCNP ***

-

Luc***2026/06/08order CCNP ***

-

Mas***2026/06/08order CCNP ***

-

Dan***2026/06/08order CCNP ***

-

Jac***2026/06/08order CCNP ***

-

Owe***2026/06/08order CCNP ***

-

The***2026/06/08order CCNP ***

-

Lia***2026/06/08order CCNP ***

-

Wil***2026/06/08order CCNP ***

تفاصيل امتحان سيسكو 300-220 CBRTHD

إن إجراء صيد التهديدات والدفاع عنها باستخدام Cisco Technologies for Cybersecurity (300-220 CBRTHD) v1.0 هو اختبار مدته 90 دقيقة مصمم لتقييم خبرة المرشح في إجراء صيد التهديدات والدفاع عنها. يتضمن ذلك معرفة تقنيات نمذجة التهديد، وإسناد ممثل التهديد، ومنهجيات البحث عن التهديدات، والعمليات، والنتائج. يوفر SPOTO أحدث وأحدث أسئلة اختبار Cisco 300-220، مما يمكّن المرشحين من الدراسة واجتياز اختبار تركيز CCNP Cybersecurity بكفاءة. من خلال اختبارات التدريب SPOTO، يمكنك اجتياز اختبار Cisco 300-220 CBRTHD بثقة في محاولتك الأولى. إن إكمال هذا الاختبار بنجاح يمنحك شهادة أخصائي الأمن السيبراني المعتمد من Cisco - شهادة صيد التهديدات والدفاع عنها ويساعد في تلبية متطلبات اختبار التركيز للحصول على شهادة CCNP Cybersecurity.

سيسكو 300-220 CBRTHD

300 دولار أمريكي

90 دقيقة

إنجليزي

تمرير/فشل

يمكن استخدامها لتلبية متطلبات إعادة الاعتماد

أنواع الأسئلة:

الأسئلة القائمة على الأداء، والاختيار من متعدد، والسحب والإفلات.إن إجراء صيد التهديدات والدفاع عنها باستخدام Cisco Technologies for Cybersecurity (300-220 CBRTHD) v1.0 هو اختبار مدته 90 دقيقة مصمم لتقييم خبرة المرشح في إجراء صيد التهديدات والدفاع عنها. يتضمن ذلك معرفة تقنيات نمذجة التهديد، وإسناد ممثل التهديد، ومنهجيات البحث عن التهديدات، والعمليات، والنتائج. يوفر SPOTO أحدث وأحدث أسئلة اختبار Cisco 300-220، مما يمكّن المرشحين من الدراسة واجتياز اختبار تركيز CCNP Cybersecurity بكفاءة. من خلال اختبارات التدريب SPOTO، يمكنك اجتياز اختبار Cisco 300-220 CBRTHD بثقة في محاولتك الأولى. إن إكمال هذا الاختبار بنجاح يمنحك شهادة أخصائي الأمن السيبراني المعتمد من Cisco - شهادة صيد التهديدات والدفاع عنها ويساعد في تلبية متطلبات اختبار التركيز للحصول على شهادة CCNP Cybersecurity.

سيسكو 300-220 CBRTHD

300 دولار أمريكي

90 دقيقة

إنجليزي

تمرير/فشل

يمكن استخدامها لتلبية متطلبات إعادة الاعتماد

أنواع الأسئلة:

الأسئلة القائمة على الأداء، والاختيار من متعدد، والسحب والإفلات.امتحان سيسكو 300-220 CBRTHD: محتوى الامتحان واسئلة اختبار

1.مواضيع امتحان سيسكو 300-220 CBRTHD

-

تطبيق نموذج نضج مطاردة التهديدات على بيئة المنظمة مع معالجة عوامل مثل هرم الألم.

-

نمذجة التهديدات باستخدام معايير مثل MITRE ATT&CK و MITRE CAPEC وغيرها.

-

فهم حدود أدوات كشف البرامج الضارة، بما في ذلك السلوك والانتشار والكشف.

-

تحليل مزايا وعيوب الأتمتة في عمليات مركز عمليات الأمن (SOC).

-

استخدام السجلات للتمييز بين استراتيجيات، تقنيات وإجراءات ممثلين التهديد.

-

تفسير وتقييم تقارير الاستخبارات المتعلقة بالتهديدات لتحديد ممثلين التهديدات واستراتيجياتهم.

2.0 تقنيات نمذجة التهديدات (10%)

-

اختيار نهج نمذجة التهديدات المناسب بناءً على السيناريوهات.

-

نمذجة التهديدات باستخدام MITRE ATT&CK مع فهم الاستراتيجيات، التقنيات والإجراءات.

-

استكشاف مطاردة التهديدات المبنية وغير المبنية، وتحديد الأولويات بناءً على سلسلة القتل السيبرانية و MITRE ATT&CK.

-

الاستخدام الفعال للاستخبارات المتعلقة بالتهديدات مع التركيز على جمع، تصنيف واستخدام الاستخبارات.

3.0 تقنيات تمييز ممثلين التهديدات (20%)

-

تحديد الاستراتيجيات، التقنيات والإجراءات (TTPs) من السجلات.

-

تفسير استراتيجيات تقنيات وإجراءات (TTPs) ممثل التهديد وتقييم طرق التسليم.

-

تحديد كيفية التعرف على التقييمات المصرح بها والهجمات وتمييز بينهما.

-

استخدام هرم الألم لكشف التهديدات المستمرة المتقدمة.

4.0 تقنيات مطاردة التهديدات (20%)

-

استخدام لغات البرمجة النصية مثل Python و PowerShell لتحسين الكشف والتحليل.

-

إجراء عمليات مطاردة التهديدات المتكاملة للسحابة.

-

تحديد التهديدات غير المكتشفة باستخدام قطع النهاية (Endpoint) وبيانات اتصالات التحكم والسيطرة (C2).

-

تحليل النشاط المشبوه من خلال فحص بيانات الجلسات والبروتوكولات.

-

إجراء تحليل الذاكرة وتحديد الهجمات باستخدام أدوات مخصصة للذاكرة.

-

بناء توقيعات الكشف والتعرف على احتمالية الهجوم من خلال أدوات التحليل.

5.0 عمليات مطاردة التهديدات (20%)

-

التعرف على الهجمات المقيمة في الذاكرة وإعادة هندسة التخريب.

-

تحديد الفجوات في الكشف ومعالجتها من خلال دفاتر الإجراءات (Playbooks).

-

توصية بأدوات وتكوينات لمطاردة التهديدات واستراتيجيات التعويض.

-

تحسين كفاءة مطاردة التهديدات وتوصية بالإجراءات المضادة الأمنية.

6.0 نتائج مطاردة التهديدات (10%)

-

استخدام التكامل المتعدد للمنتجات لتحسين رؤية البيانات.

-

تحديد الفجوات في التحليل وتوصية باستراتيجيات التخفيف من التأثير.

-

اقتراح تغييرات في منهجيات مطاردة الكشف عن التهديدات لتحسين الفعالية.

2.ما هي اسئلة اختبار سيسكو 300-220 CBRTHD؟

3.كيف تُنجح في امتحان سيسكو 300-220 CBRTHD والحصول على الشهادة الاعتمادية في المحاولة الأولى؟

4.الفرق بين بنك أسئلة سبوتو واسئلة اختبار فورتنيت المجانية

أحدث تقارير النجاح من مرشحي SPOTO

اختبار الممارسة ذات الصلة

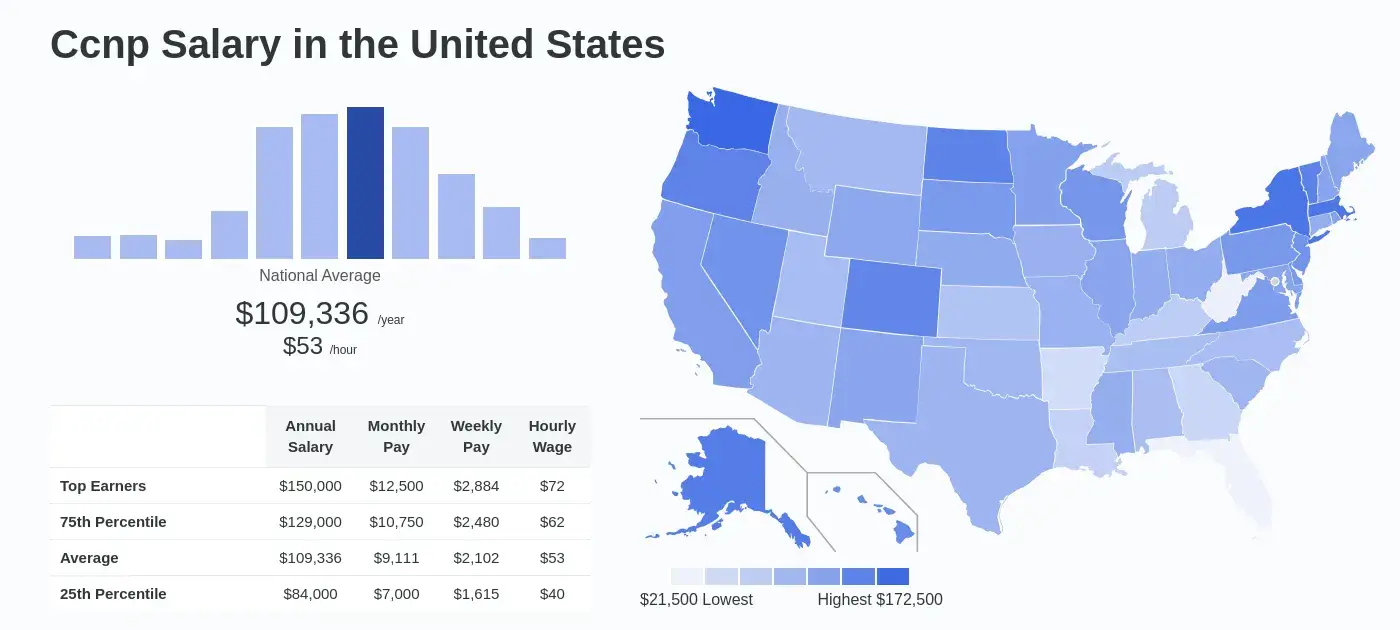

كم يمكنك أن تكسب مع الحصول على الشهادة؟

يمكن للمحترفين المعتمدين كسب ما يصل إلى 40٪ أكثر من زملائهم غير المعتمدين.