Lista de lixeiras CCNP

-

CATEGORIASCódigo EXAMENÚMERO DE PERGUNTASCOBERTURAExame 100% PASSADOTESTE GRATUITO

-

CCNA Cybersecurity100+100% cover

-

CCNP Cybersecurity100+100% cover

-

CCNP Cybersecurity100+100% cover

-

CCNP Cybersecurity100+100% cover

-

Luc***2026/06/10order CCNP ***Hen***2026/06/10order CCNP ***Ale***2026/06/10order CCNP ***

-

Mas***2026/06/10order CCNP ***Mic***2026/06/10order CCNP ***Eth***2026/06/10order CCNP ***

-

Dan***2026/06/10order CCNP ***Jac***2026/06/10order CCNP ***Log***2026/06/10order CCNP ***

-

Jac***2026/06/10order CCNP ***Lev***2026/06/10order CCNP ***Seb***2026/06/10order CCNP ***

-

Mat***2026/06/10order CCNP ***Jac***2026/06/10order CCNP ***Owe***2026/06/10order CCNP ***

-

The***2026/06/10order CCNP ***Aid***2026/06/10order CCNP ***Sam***2026/06/10order CCNP ***

-

Lia***2026/06/10order CCNP ***Noa***2026/06/10order CCNP ***Oli***2026/06/10order CCNP ***

-

Eli***2026/06/10order CCNP ***Wil***2026/06/10order CCNP ***Jam***2026/06/10order CCNP ***

-

Luc***2026/06/10order CCNP ***

-

Mas***2026/06/10order CCNP ***

-

Dan***2026/06/10order CCNP ***

-

Jac***2026/06/10order CCNP ***

-

Owe***2026/06/10order CCNP ***

-

The***2026/06/10order CCNP ***

-

Lia***2026/06/10order CCNP ***

-

Wil***2026/06/10order CCNP ***

Detalhes do exame Cisco 300-220 CBRTHD

O Condução de caça e defesa de ameaças usando tecnologias Cisco para segurança cibernética (300-220 CBRTHD) v1.0 é um exame de 90 minutos projetado para avaliar a experiência de um candidato na condução de caça e defesa de ameaças. Isso inclui conhecimento de técnicas de modelagem de ameaças, atribuição de atores de ameaças, metodologias, processos e resultados de caça a ameaças. SPOTO fornece as questões do exame Cisco 300-220 mais recentes e atualizadas, permitindo que os candidatos estudem e sejam aprovados com eficiência no exame de concentração CCNP Cybersecurity. Com os testes práticos SPOTO, você pode passar com segurança no exame Cisco 300-220 CBRTHD em sua primeira tentativa. A conclusão bem-sucedida deste exame concede a você a certificação Cisco Certified Cybersecurity Specialist - Threat Hunting and Defending e ajuda a cumprir o requisito do exame de concentração para a certificação CCNP Cybersecurity.

Cisco 300-220 CBRTHD

US$ 300

90 minutos

Inglês

Aprovado/reprovado

Pode ser usado para requisitos de recertificação

Tipos de perguntas:

Perguntas baseadas em desempenho, múltipla escolha e arrastar e soltar.O Condução de caça e defesa de ameaças usando tecnologias Cisco para segurança cibernética (300-220 CBRTHD) v1.0 é um exame de 90 minutos projetado para avaliar a experiência de um candidato na condução de caça e defesa de ameaças. Isso inclui conhecimento de técnicas de modelagem de ameaças, atribuição de atores de ameaças, metodologias, processos e resultados de caça a ameaças. SPOTO fornece as questões do exame Cisco 300-220 mais recentes e atualizadas, permitindo que os candidatos estudem e sejam aprovados com eficiência no exame de concentração CCNP Cybersecurity. Com os testes práticos SPOTO, você pode passar com segurança no exame Cisco 300-220 CBRTHD em sua primeira tentativa. A conclusão bem-sucedida deste exame concede a você a certificação Cisco Certified Cybersecurity Specialist - Threat Hunting and Defending e ajuda a cumprir o requisito do exame de concentração para a certificação CCNP Cybersecurity.

Cisco 300-220 CBRTHD

US$ 300

90 minutos

Inglês

Aprovado/reprovado

Pode ser usado para requisitos de recertificação

Tipos de perguntas:

Perguntas baseadas em desempenho, múltipla escolha e arrastar e soltar.Cisco 300-220 CBRTHD: Conteúdo do Exame e Simulação de Exame

1.Tópicos do Exame Cisco 300-220 CBRTHD

1.0 Fundamentos de Caça a Ameaças (20%)

-

Aplicar o Modelo de Maturidade de Caça a Ameaças ao ambiente de uma organização, abordando fatores como a Pirâmide do Sofrimento.

-

Modelar ameaças usando padrões como MITRE ATT&CK, MITRE CAPEC e outros.

-

Compreender as limitações das ferramentas de detecção de malware, incluindo comportamento, propagação e detecção.

-

Analisar as vantagens e desvantagens da automação nas operações do SOC (Centro de Operações de Segurança).

-

Usar registros para diferenciar táticas, técnicas e procedimentos entre atores de ameaça.

-

Interpretar e avaliar relatórios de inteligência de ameaças para identificar atores de ameaça e suas táticas.

2.0 Técnicas de Modelagem de Ameaças (10%)

-

Selecionar abordagens adequadas de modelagem de ameaças com base em cenários.

-

Modelar ameaças usando o MITRE ATT&CK, compreendendo táticas, técnicas e procedimentos.

-

Explorar a caça a ameaças estruturada e não estruturada, determinando prioridades com base na Cyber Kill Chain (Ciclo de Eliminação Cibernética) e no MITRE ATT&CK.

-

Utilizar a inteligência de ameaças de forma eficaz, focando na coleta, catalogação e utilização da inteligência.

3.0 Técnicas de Atribuição de Atores de Ameaça (20%)

-

Identificar táticas, técnicas e procedimentos (TTPs) a partir de registros.

-

Interpretar os TTPs de atores de ameaça e avaliar métodos de entrega.

-

Determinar como identificar e diferenciar entre avaliações autorizadas e ataques.

-

Utilizar a Pirâmide do Sofrimento para detectar ameaças persistentes avançadas (APTs).

4.0 Técnicas de Caça a Ameaças (20%)

-

Usar linguagens de script como Python e PowerShell para aprimorar a detecção e análise.

-

Realizar caças a ameaças nativas em nuvem.

-

Identificar ameaças não detectadas usando artefatos de ponto final e dados de comunicações C2 (Comando e Controle).

-

Analisar atividades suspeitas examinando dados de sessão e protocolo.

-

Realizar análise de memória e identificar ataques usando ferramentas específicas para memória.

-

Construir assinaturas de detecção e reconhecer a probabilidade de ataque por meio de ferramentas de análise.

5.0 Processos de Caça a Ameaças (20%)

-

Reconhecer ataques residentes na memória e fazer engenharia reversa de comprometimentos.

-

Identificar lacunas na detecção e resolvê-las por meio de playbooks (guias operacionais).

-

Recomendar ferramentas e configurações para estratégias de caça a ameaças e remediação.

-

Melhorar a eficiência da caça a ameaças e recomendar contremedidas de segurança.

6.0 Resultados da Caça a Ameaças (10%)

-

Usar integração de múltiplos produtos para melhorar a visibilidade dos dados.

-

Identificar lacunas na análise e recomendar estratégias de mitigação.

-

Propor mudanças nas metodologias de caça a ameaças e detecção para melhorar a eficácia.

2.O que é o Simulation Exame do Cisco 300-220 CBRTHD?

3.Como Aprovar o Exame Cisco 300-220 CBRTHD e Obter a Certificação na Primeira Tentativa?

4.Diferença entre o Banco de Questões SPOTO e as Simulações de Exame Gratuitas da Fortinet

Muitos candidatos frequentemente confiam em simulation exame gratuitos do Cisco 300-220 CBRTHD ou PDFs não verificados de fontes aleatórias. Infelizmente, esses materiais estão frequentemente desatualizados, incompletos e não alinham-se aos objetivos oficiais do exame, desperdiçando tempo de estudo valioso e potencialmente fornecendo informações incorretas ou irrelevantes.

Em contraste, o banco de questões verificado do Cisco 300-220 CBRTHD da SPOTO é atualizado regularmente para refletir o conteúdo mais recente do exame. Cada questão é cuidadosamente revisada e validada por profissionais certificados, garantindo precisão, relevância e cobertura abrangente de todos os temas do exame. Os simulation exame da SPOTO estão disponíveis por meio de uma plataforma segura que replica o ambiente real do exame, permitindo que os candidatos pratiquem de forma eficiente tanto online quanto offline. Com a SPOTO, você pode se concentrar apenas no conteúdo do exame mais relevante, maximizando suas chances de aprovação no exame de Especialista em Cibersegurança Certificado pela Cisco - Caça a Ameaças e Defesa rapidamente e com confiança.

Últimos relatórios de aprovação dos candidatos SPOTO

Teste prático RELACIONADO

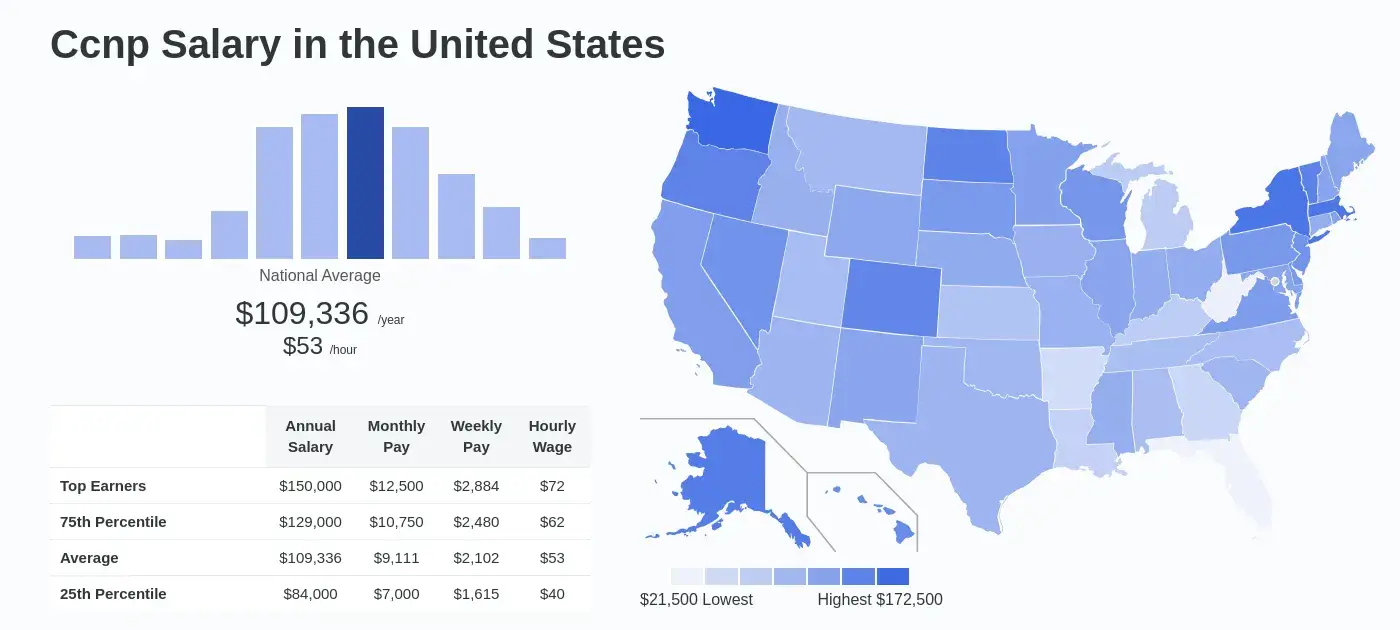

Quanto você pode ganhar com a certificação?

Profissionais certificados podem ganhar até 40% a mais do que colegas não certificados.

Cisco 300-220 CBRTHD Simulation Exame Perguntas Frequentes

1.Como Acessar os Simulation Exame do Cisco 300-220 CBRTHD da SPOTO?

2.Taxa de Aprovação para a Simulação de Exame Cisco 300-220 CBRTHD da SPOTO

Os simulation exame da SPOTO têm uma taxa de aprovação superior a 95% no exame Cisco 300-220 CBRTHD. Milhares de candidatos aprovaram no exame com sucesso na primeira tentativa, graças aos materiais de estudo bem selecionados e precisos da SPOTO.