Liste des simulations d'examen CCNP

-

CATEGORIESEXAM TRACKSEXAM QUESTION NUMBERDUMP COVERAGEPass Exam DUMPSFREE TEST

-

CCNA Cybersecurity100+100% cover

-

CCNP Cybersecurity100+100% cover

-

CCNP Cybersecurity100+100% cover

-

CCNP Cybersecurity100+100% cover

-

Luc***2026/06/08order CCNP ***Hen***2026/06/08order CCNP ***Ale***2026/06/08order CCNP ***

-

Mas***2026/06/08order CCNP ***Mic***2026/06/08order CCNP ***Eth***2026/06/08order CCNP ***

-

Dan***2026/06/08order CCNP ***Jac***2026/06/08order CCNP ***Log***2026/06/08order CCNP ***

-

Jac***2026/06/08order CCNP ***Lev***2026/06/08order CCNP ***Seb***2026/06/08order CCNP ***

-

Mat***2026/06/08order CCNP ***Jac***2026/06/08order CCNP ***Owe***2026/06/08order CCNP ***

-

The***2026/06/08order CCNP ***Aid***2026/06/08order CCNP ***Sam***2026/06/08order CCNP ***

-

Lia***2026/06/08order CCNP ***Noa***2026/06/08order CCNP ***Oli***2026/06/08order CCNP ***

-

Eli***2026/06/08order CCNP ***Wil***2026/06/08order CCNP ***Jam***2026/06/08order CCNP ***

-

Luc***2026/06/08order CCNP ***

-

Mas***2026/06/08order CCNP ***

-

Dan***2026/06/08order CCNP ***

-

Jac***2026/06/08order CCNP ***

-

Owe***2026/06/08order CCNP ***

-

The***2026/06/08order CCNP ***

-

Lia***2026/06/08order CCNP ***

-

Wil***2026/06/08order CCNP ***

Détails de l'examen Cisco 300-220 CBRTHD

L'examen Conduite de la chasse et de la défense contre les menaces à l'aide des technologies Cisco pour la cybersécurité (300-220 CBRTHD) v1.0 est un examen de 90 minutes conçu pour évaluer l'expertise d'un candidat dans la chasse et la défense contre les menaces. Cela inclut la connaissance des techniques de modélisation des menaces, de l’attribution des acteurs menaçants, des méthodologies, des processus et des résultats de chasse aux menaces. SPOTO fournit les questions d'examen Cisco 300-220 les plus récentes et les plus mises à jour, permettant aux candidats d'étudier et de réussir efficacement l'examen de concentration CCNP en cybersécurité. Avec les tests pratiques SPOTO, vous pouvez réussir en toute confiance l'examen Cisco 300-220 CBRTHD dès votre première tentative. La réussite de cet examen vous permet d'obtenir la certification Cisco Certified Cybersecurity Specialist - Threat Hunting and Defending et vous aide à remplir les exigences de l'examen de concentration pour la certification CCNP Cybersecurity.

Cisco 300-220 CBRTHD

300 $ USD

90 minutes

Anglais

Réussite/échec

Peut être utilisé pour répondre aux exigences de recertification

Types de questions :

Questions basées sur les performances, choix multiples et glisser-déposer.L'examen Conduite de la chasse et de la défense contre les menaces à l'aide des technologies Cisco pour la cybersécurité (300-220 CBRTHD) v1.0 est un examen de 90 minutes conçu pour évaluer l'expertise d'un candidat dans la chasse et la défense contre les menaces. Cela inclut la connaissance des techniques de modélisation des menaces, de l’attribution des acteurs menaçants, des méthodologies, des processus et des résultats de chasse aux menaces. SPOTO fournit les questions d'examen Cisco 300-220 les plus récentes et les plus mises à jour, permettant aux candidats d'étudier et de réussir efficacement l'examen de concentration CCNP en cybersécurité. Avec les tests pratiques SPOTO, vous pouvez réussir en toute confiance l'examen Cisco 300-220 CBRTHD dès votre première tentative. La réussite de cet examen vous permet d'obtenir la certification Cisco Certified Cybersecurity Specialist - Threat Hunting and Defending et vous aide à remplir les exigences de l'examen de concentration pour la certification CCNP Cybersecurity.

Cisco 300-220 CBRTHD

300 $ USD

90 minutes

Anglais

Réussite/échec

Peut être utilisé pour répondre aux exigences de recertification

Types de questions :

Questions basées sur les performances, choix multiples et glisser-déposer.Contenu de l'examen et examen blanc du Cisco 300-220 CBRTHD

1.Thèmes de l'examen Cisco 300-220 CBRTHD

1.0 Fondements de la chasse aux menaces (20%)

-

Appliquer le Modèle de maturité de la chasse aux menaces à l'environnement d'une organisation, en prenant en compte des éléments comme la Pyramide de la douleur.

-

Modéliser les menaces à l'aide de normes telles que MITRE ATT&CK, MITRE CAPEC, et autres.

-

Comprendre les limites des outils de détection de logiciels malveillants, notamment en termes de comportement, de propagation et de détection.

-

Analyser les avantages et les inconvénients de l'automatisation dans les opérations du Centre d'opérations de sécurité (SOC).

-

Utiliser les journaux pour différencier les tactiques, techniques et procédures entre les acteurs de menace.

-

Interpréter et évaluer les rapports de renseignement sur les menaces pour identifier les acteurs de menace et leurs tactiques.

2.0 Techniques de modélisation des menaces (10%)

-

Sélectionner des approches de modélisation des menaces adaptées aux scénarios.

-

Modéliser les menaces à l'aide de MITRE ATT&CK, en comprenant les tactiques, techniques et procédures.

-

Explorer la chasse aux menaces structurée et non structurée, en déterminant les priorités d'après la Chaîne de cyber-attaque et MITRE ATT&CK.

-

Utiliser efficacement le renseignement sur les menaces, en se concentrant sur la collecte, le catalogage et l'exploitation du renseignement.

3.0 Techniques d'attribution des acteurs de menace (20%)

-

Identifier les tactiques, techniques et procédures (TTP) à partir des journaux.

-

Interpréter les TTP des acteurs de menace et évaluer leurs méthodes de diffusion.

-

Déterminer comment identifier et différencier les évaluations autorisées des attaques.

-

Utiliser la Pyramide de la douleur pour détecter les menaces persistantes avancées.

4.0 Techniques de chasse aux menaces (20%)

-

Utiliser des langages de script comme Python et PowerShell pour améliorer la détection et l'analyse.

-

Effectuer des chasses aux menaces natives dans le cloud.

-

Identifier les menaces non détectées à l'aide d'artefacts de points de terminaison et de données de communications C2.

-

Analyser les activités suspectes en examinant les données de session et de protocole.

-

Réaliser une analyse de mémoire et identifier les attaques à l'aide d'outils spécifiques à la mémoire.

-

Construire des signatures de détection et reconnaître la probabilité d'attaque à travers des outils d'analyse.

5.0 Processus de chasse aux menaces (20%)

-

Reconnaître les attaques résidentes dans la mémoire et réaliser une ingénierie inverse des compromissions.

-

Identifier les lacunes dans la détection et y remédier à l'aide de playbooks.

-

Recommander des outils et des configurations pour la chasse aux menaces et les stratégies de remédiation.

-

Améliorer l'efficacité de la chasse aux menaces et recommander des contre-mesures de sécurité.

6.0 Résultats de la chasse aux menaces (10%)

-

Utiliser l'intégration de plusieurs produits pour améliorer la visibilité des données.

-

Identifier les lacunes dans l'analyse et recommander des stratégies d'atténuation.

-

Proposer des modifications aux méthodologies de chasse aux menaces et de détection pour améliorer leur efficacité.

2.Qu’est-ce que l’examen blanc Cisco 300-220 CBRTHD?

3.Comment réussir l'examen Cisco 300-220 CBRTHD et obtenir la certification au premier essai ?

4.Différence entre la banque de questions SPOTO et les examens blancs gratuits de Fortinet

Latest Passing Reports from SPOTO Candidates

RELATED Practice test

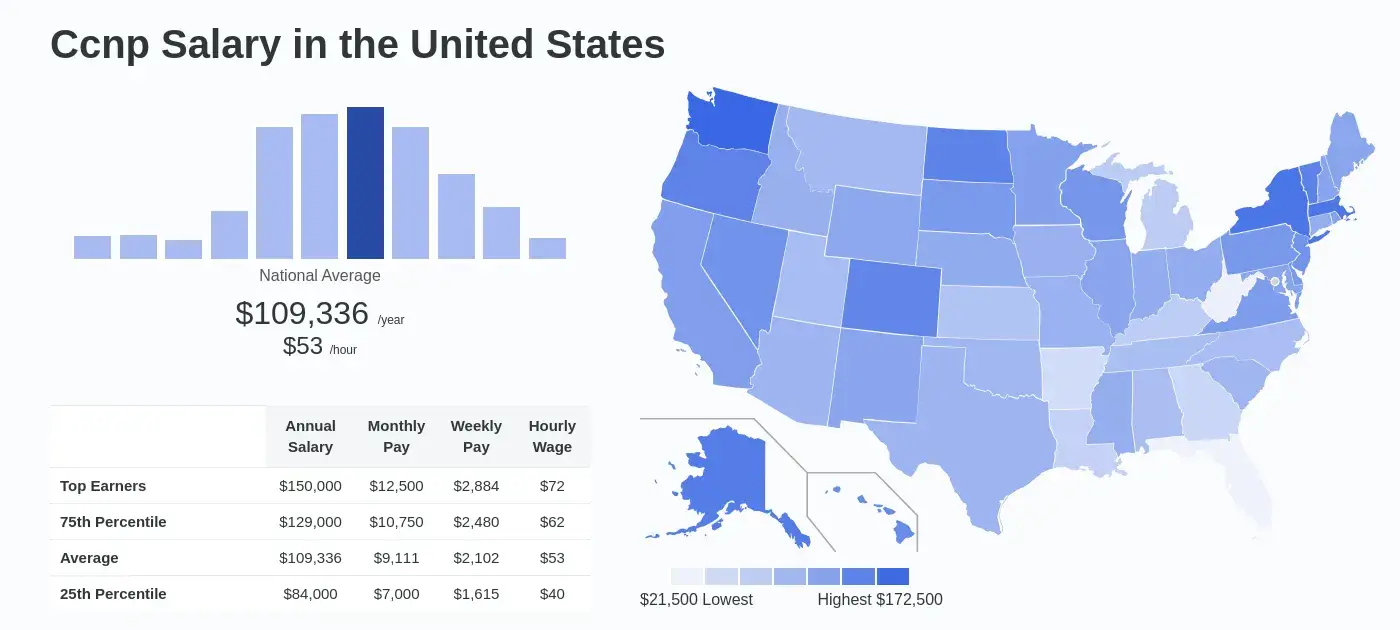

How Much Can You Make with the Certification?

Certified professionals can earn up to 40-percent more than their non-certified peers.