SPOTO Diğer BT Sertifikasyon Soru Bankası 2026

-

CATEGORIESEXAM TRACKSEXAM QUESTION NUMBERDUMP COVERAGEPass Exam DUMPSFREE TEST

-

Other200+100% cover

-

Other250+100% cover

-

Other100+100% cover

-

Other200+100% cover

-

Other200+100% cover

-

Check Point200+100% cover

-

Check Point200+100% cover

-

Other200+100% cover

-

Luc***2026/06/08order Other ***Hen***2026/06/08order Other ***Ale***2026/06/08order Other ***

-

Mas***2026/06/08order Other ***Mic***2026/06/08order Other ***Eth***2026/06/08order Other ***

-

Dan***2026/06/08order Other ***Jac***2026/06/08order Other ***Log***2026/06/08order Other ***

-

Jac***2026/06/08order Other ***Lev***2026/06/08order Other ***Seb***2026/06/08order Other ***

-

Mat***2026/06/08order Other ***Jac***2026/06/08order Other ***Owe***2026/06/08order Other ***

-

The***2026/06/08order Other ***Aid***2026/06/08order Other ***Sam***2026/06/08order Other ***

-

Lia***2026/06/08order Other ***Noa***2026/06/08order Other ***Oli***2026/06/08order Other ***

-

Eli***2026/06/08order Other ***Wil***2026/06/08order Other ***Jam***2026/06/08order Other ***

-

Luc***2026/06/08order Other ***

-

Mas***2026/06/08order Other ***

-

Dan***2026/06/08order Other ***

-

Jac***2026/06/08order Other ***

-

Owe***2026/06/08order Other ***

-

The***2026/06/08order Other ***

-

Lia***2026/06/08order Other ***

-

Wil***2026/06/08order Other ***

GIAC Certified Incident Handler (GCIH) Sınavı SPOTO ile Info-Pass Sınavı

GCIH (GIAC Incident Handler Certification), uygulayıcıların bilgisayar güvenliği olaylarını tespit etme, bunlara yanıt verme ve çözme becerilerini doğrulamak için çok çeşitli temel güvenlik becerilerini kullanır. GCIH sertifikası sahipleri, yaygın saldırı tekniklerini, vektörleri ve araçları anlayarak güvenlik olaylarını yönetmek ve bu tür saldırılar gerçekleştiğinde savunma yapmak ve yanıt vermek için gereken bilgiye sahiptir. GCIH sınavını tek başına geçmek zordur. SPOTO size profesyonel GCIH hizmetleri sunarak GCIH sınavını sıkı bir eğitim almadan geçmenizi sağlar! 100 geçiş garantisi teknik uzmanlar tarafından desteklenmektedir.

GCIH

100-150 Görev

1049 $ ABD DOLARI

Çoktan Seçmeli

240 dakika

3 yıl

Maaş ve İş Olanakları:

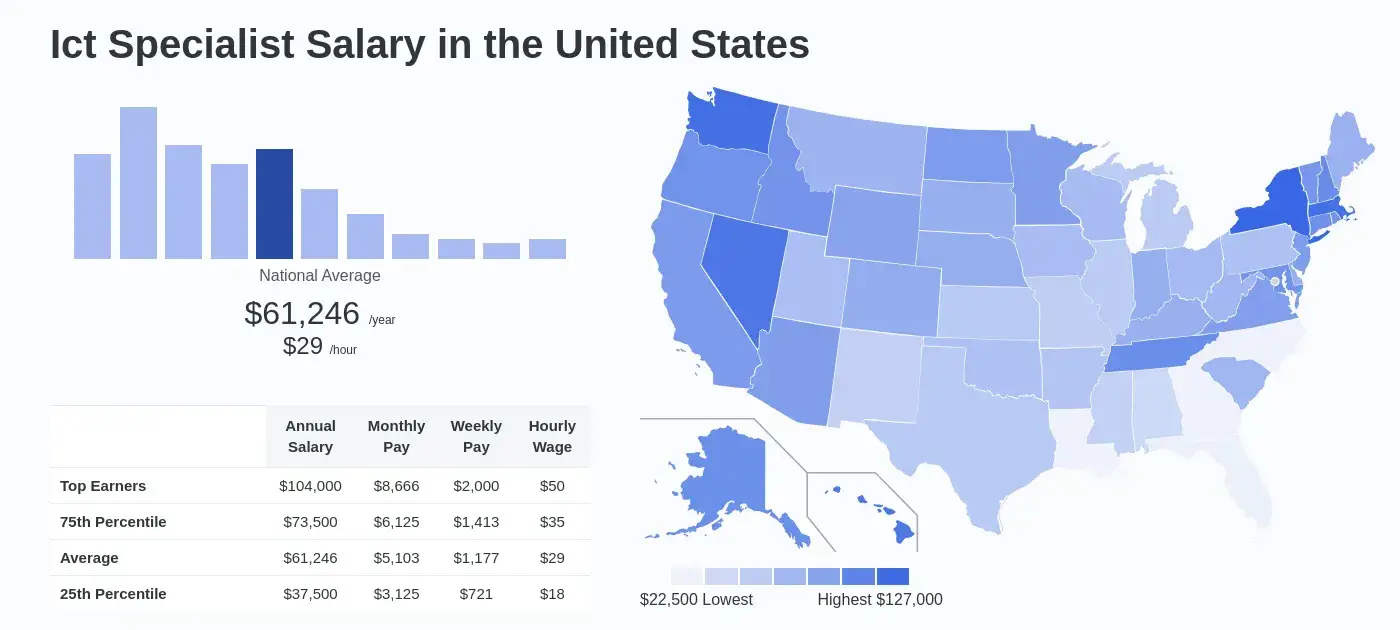

ZipRecruiter yıllık maaşların 122.000$'a kadar yükseldiğini ve 17.500$'a kadar düştüğünü görürken, GCIH maaşlarının çoğunluğu şu anda 29.500$ (25. yüzdelik dilim) ile 61.000$ (75. yüzdelik dilim) arasında değişmektedir ve en çok kazananlar (90. yüzdelik dilim) Amerika Birleşik Devletleri genelinde yıllık 96.500$ kazanmaktadır.İş Unvanı

1.Güvenlik Operasyonları Mühendisi

2.Kıdemli Bilgi Güvenliği Mühendisi

3.Kıdemli Güvenlik Mühendisi

4.Bilgi Sistemleri Güvenlik Mühendisi

5.Cissp CISA

GCIH Sınavının Alanları: Olayların Ele Alınması ve Bilgisayar Suçlarının Araştırılması

Bilgisayar ve Ağ Hackerları İstismarları

Hacker Araçları (Nmap, Nessus, Metasploit ve Netcat)

GCIH (GIAC Incident Handler Certification), uygulayıcıların bilgisayar güvenliği olaylarını tespit etme, bunlara yanıt verme ve çözme becerilerini doğrulamak için çok çeşitli temel güvenlik becerilerini kullanır. GCIH sertifikası sahipleri, yaygın saldırı tekniklerini, vektörleri ve araçları anlayarak güvenlik olaylarını yönetmek ve bu tür saldırılar gerçekleştiğinde savunma yapmak ve yanıt vermek için gereken bilgiye sahiptir. GCIH sınavını tek başına geçmek zordur. SPOTO size profesyonel GCIH hizmetleri sunarak GCIH sınavını sıkı bir eğitim almadan geçmenizi sağlar! 100 geçiş garantisi teknik uzmanlar tarafından desteklenmektedir.

GCIH

100-150 Görev

1049 $ ABD DOLARI

Çoktan Seçmeli

240 dakika

3 yıl

Maaş ve İş Olanakları:

ZipRecruiter yıllık maaşların 122.000$'a kadar yükseldiğini ve 17.500$'a kadar düştüğünü görürken, GCIH maaşlarının çoğunluğu şu anda 29.500$ (25. yüzdelik dilim) ile 61.000$ (75. yüzdelik dilim) arasında değişmektedir ve en çok kazananlar (90. yüzdelik dilim) Amerika Birleşik Devletleri genelinde yıllık 96.500$ kazanmaktadır.İş Unvanı

1.Güvenlik Operasyonları Mühendisi

2.Kıdemli Bilgi Güvenliği Mühendisi

3.Kıdemli Güvenlik Mühendisi

4.Bilgi Sistemleri Güvenlik Mühendisi

5.Cissp CISA

GCIH Sınavının Alanları: Olayların Ele Alınması ve Bilgisayar Suçlarının Araştırılması

Bilgisayar ve Ağ Hackerları İstismarları

Hacker Araçları (Nmap, Nessus, Metasploit ve Netcat)

GIAC Certified Incident Handler (GCIH) Sınav Detayları Hakkında

1.GIAC Certified Incident Handler (GCIH)

GCIH sertifikasına sahip olanlar, yaygın saldırı stratejilerini, vektörleri ve araçları bilerek güvenlik olaylarını yönetme ve bu tür saldırılara karşı korunma ve meydana geldiklerinde müdahale etme becerilerine sahiptir

.

2.GIAC Certified Incident Handler (GCIH) Kapsanan Alanlar

- Olayların Ele Alınması ve Bilgisayar Suçlarının Araştırılması

- Bilgisayar ve Ağ Hackerları İstismarları

- Hacker Araçları (Nmap, Nessus, Metasploit ve Netcat)

3.GCIH Sertifikasyonu kimler içindir?

- Olay işleyicileri

- Olay işleme ekip liderleri

- Sistem yöneticileri

- Güvenlik uygulayıcıları

- Güvenlik mimarları

- İlk müdahale görevlisi olan tüm güvenlik personeli

4.GCIH Sınavı Sertifikasyon Hedefleri ve Sonuç Bildirimleri

Aday, mevcut durumlarda, arabayla yapılan saldırıları nasıl tanıyacağı, bunlara karşı nasıl savunma yapacağı ve bunları nasıl en aza indireceği konusunda farkındalık gösterecektir

. Pivotlama ve Uç Nokta Saldırıları

Aday, uç nokta ve saldırı pivotlama saldırılarının nasıl tanımlanacağı, bunlara karşı nasıl savunulacağı ve hafifletileceği konusunda farkındalık gösterecektir

. Kaçınma Teknikleri

Aday, saldırganların varlıklarını maskelemek ve uzlaşma kanıtlarını ortadan kaldırmak için kullandıkları yöntemleri nasıl tanıyacakları, bunlara karşı nasıl savunma yapacakları ve bunları nasıl azaltacakları konusunda farkındalık gösterecektir

. Siber Soruşturmalar ve Olaylara Müdahale

Aday, olay yönetiminin ne olduğunu ve neden gerekli olduğunu açıklayabilmenin yanı sıra PICERL olay yönetimi metodolojisi ve olay müdahalesi ve siber soruşturmalarda sektördeki en iyi uygulamalar hakkında bilgi sahibi olacaktır

. Bellek ve kötü amaçlı yazılım araştırmaları

Aday, süreçlerin ve ağ bağlantılarının toplanması ve analizinin yanı sıra temel kötü amaçlı yazılım analizi de dahil olmak üzere hem geleneksel hem de bulut sistemlerinde temel bellek adli tıp çalışmaları yapmak için gereken adımların farkında olduğunu gösterecektir

. Metasploit

Aday, Metasploit saldırılarını nasıl tanıyacağı, bunlara karşı nasıl savunma yapacağı ve bunları nasıl azaltacağı konusunda bilgi sahibi olduğunu gösterecektir

. Netcat

Aday, netcat gibi gizli teknolojileri nasıl tespit edeceğini, bunlara karşı nasıl savunma yapacağını ve bunların kullanımını nasıl azaltacağını bildiğini gösterecektir

. Bir Ağ Tarafından Yapılan Soruşturmalar

Aday, etkin dijital ağ veri incelemeleri yürütmek için gereken adımlar konusunda farkındalık gösterecektir

. Ağ Ortamında Saldırılar

Başvuru sahibi, Windows Active Directory ve bulut ortamları gibi ortak kullanım ortamlarındaki saldırıları tanımlayabilecek, bunlara karşı savunma yapabilecek ve bunları azaltabilecektir

. Şifre Kırma Aday, üç şifre kırma yöntemine tam olarak hakim olduğunu göstermelidir.

Post-Exploitation Saldırıları, bir istismar gerçekleştikten sonra ortaya çıkan bir siber saldırı türüdür

Aday, saldırganların kalıcılığı nasıl sağladığını ve verileri nasıl topladığını ve ayrıca

5.Neden SPOTO GIAC Certified Incident Handler GCIH Sertifikasyon Sınavı Soru Bankasını Seçmelisiniz?

Çünkü SPOTO doğrulanmış GIAC Certified Incident Handler GCIH Soru Bankaları sağlar ve SPOTO Soru Bankasının soru ve cevapları gerçek sertifika sınavlarıyla tutarlıdır. SPOTO GCIH uygulama testleri, kısa sürede sınavda uzmanlaşmanıza, sertifika almanıza ve uzun saatler çalışmadan kariyerinizi ilerletmenize olanak tanır.

SPOTO, adayların GCIH sertifikasyon sınavını %100 geçmelerini sağlamak için gerçek GCIH Soru Bankası sağlar. Binlerce aday sertifika almak için zaten GCIH Soru Bankası 2022'yi kullandı.

6.GCIH Sınavında ele alınan konular şunlardır:

Olay İşleme ve Müdahale: Bu, olayların tanımlanmasını, kategorize edilmesini, önceliklendirilmesini ve yanıtlanmasını içerir.

TCP/IP ağı: Bu, yaygın ağ protokollerini, trafik analiz yöntemlerini ve bu ağları koruyan güvenlik ilkelerini kapsar.

Kötü amaçlı yazılım analizi ve tespiti: Bu, kötü amaçlı yazılımın tanımlanması ve analizinin yanı sıra bulaşmasını tespit etme ve önleme yöntemlerini içerir.

Web uygulama güvenliği: Bu terim, web uygulamalarına yönelik yaygın saldırıların yanı sıra bunları koruma yöntemlerini de kapsar.

Penetrasyon testi: sistem ve ağlardaki güvenlik açıklarının tespit edilmesini ve bunların etkinliğini değerlendirmek için güvenlik kontrollerinin test edilmesini içerir.Forensik ve tersine mühendislik: olaylarla ilgili kanıt toplama yöntemlerinin yanı sıra kötü amaçlı yazılımların tersine mühendisliğini de içerir.

Tehdit İstihbaratı: Potansiyel tehditleri tespit etmek için tehdit istihbarat bilgilerini toplama ve analiz etme yöntemlerini içerir.

Güvenlik Operasyonları ve Yönetimi: Bu, olay müdahale prosedürlerinin yanı sıra güvenlik yönetimi süreçleri için en iyi uygulamaları kapsar.

Latest Passing Reports from SPOTO Candidates

Başarı Hikayeleri Dünyanın Online GIAC GCIH Soru Bankası

RELATED Practice test

How Much Can You Make with the Certification?

Certified professionals can earn up to 40-percent more than their non-certified peers.

Başarı Hikayeleri Dünyanın Online GIAC GCIH Soru Bankası